主页 > imtoken官网地址在哪里 > 暗网指南

暗网指南

其实,这种观点并不完全是出于现实的臆测,它还是有一定的合理性的。鉴于开放网络的易用性和匿名等功能,暗网确实对某些类型的网站具有巨大的吸引力。

但我不得不说,这只是一个笼统的看法,这也给了我们对暗网的负面印象。事实上,暗网是建立在“言论自由”之上的,而不是依赖缺乏有效沟通的“邮购”模式,它也被用来试图规避国家限制性的互联网监管,或者是出于政治需要为需要隐私的人提供访问权限。

接下来,我们将深入研究“暗网”究竟是什么?谁在使用它?以及使用它的实用性和其他困扰我们的问题。

暗网从何而来?

暗网按照“洋葱路由”的原则运行,即通过多个不同的、分散的 IP 地址重新路由用户的互联网活动,以掩盖流量最初来自哪台计算机,从而在网络上实现匿名。一个意想不到的现实是,这个概念最初是由美国海军提出的,作为保护美国在线情报的一种手段。

海军研究实验室的两位数学家的研究最终在 1997 年发布了“洋葱路线”项目 - 现在更为人所知的是 Tor。然后,他们将该项目部署到公共领域供任何人使用,理由是使用它的用户越多,就越难辨别其中的真实美国政府流量。 Tor 现在是暗网的关键部分,我们将在下面更详细地讨论它。

从那时起,暗网吸引了越来越多的犯罪活动,以及需要警惕监控的活动人士或记者,以及互联网使用受限的用户。

“暗网”和“深网”有什么区别?

但是,在深入了解暗网之前,更重要的是能够区分暗网和深网。虽然有些人错误地将两者混淆,但它们并不相同。为了区分它们,首先要了解互联网的第一“层”——地表网络。这是任何搜索引擎都可以发现(“索引”)的区域 - 例如科技出版社的网站。这也被暗网用户称为“透明网络”,指的是互联网的未加密部分。

另一方面,“深网”是互联网上无法被搜索引擎搜索到的任何页面。例如,必须在网站而不是搜索引擎上搜索的信息。这些包含大量数据库信息或记录的网站是深度网络的好例子。此外如何利用暗网挣钱,工作场所内联网或网上银行网站上的信息也是深度网络的一部分。

所以“深网”只是淹没在表层网络之下的信息,而不是某些人混淆它的犯罪活动的温床。现在,让我们谈谈“暗网”,它是深度网络的一部分,它描述了普通搜索引擎无法访问的网络部分,因为这些页面的创建者希望将它们隐藏起来。因此,您无法通过常规的 Google Chrome 或 Safari 浏览器访问暗网,您需要一个替代方案,我们将在下面进行介绍。

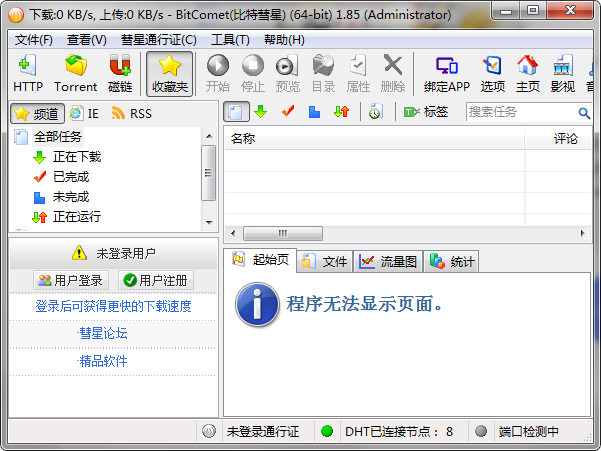

如何访问暗网?

虽然可以通过一些安全浏览器(例如 Freenet 和 Invisible Internet Project)进行访问,但 Tor 是迄今为止访问暗网最流行和最简单的方式。 Tor 是一个代理路由系统,它通过多个不同的分散 IP 地址重新路由用户的互联网活动,以掩盖真实活动源自哪台计算机。这使得网络中某个IP的流量很难看到,当然,这并不意味着这个过程是不可能的。

Tor 可以从官方网站下载并安装在您的笔记本电脑或 PC 上,之后您就可以访问暗网并进行浏览。如果站点以 .onion 结尾,则只能通过 Tor 浏览器访问。但需要注意的是,暗网无法被搜索引擎(如谷歌)搜索到,这意味着您需要提前知道您要访问的暗网地址。至于这些网站的列表,你可以通过 Reddit 或 Wiki 获取。

还值得注意的是,Tor 的匿名功能是有代价的——功能和美观都会受到影响。此外,使用浏览器浏览“清网/表网”可能很麻烦,因为您的 IP 地址无法识别,而且登录 Netflix 和 Facebook 等网站通常很困难。

暗网有多大?

根据伦敦国王学院发表的一篇题为“The dark online”的论文,Tor 网络中有大约 300,000 个地址,链接到大约 205,000 个网页。不过,与 2013 年 Google 在开放网络上的 30 万亿页相比,这个数字微不足道。

目前,估计 Tor 网络中每天的连接数可能是衡量暗网规模的更好方法。数据显示,Tor网络每天的连接数约为170万,主要分布在美国、俄罗斯、德国、法国和英国。

犯罪分子如何使用暗网?

根据伦敦国王学院的同一项研究,Tor 上的 5,205 个可访问网站中有一半以上是非法的。

尽管 Tor 对隐私有着崇高的愿景,但它仍被指控隐瞒警方需要的犯罪活动。 Tor 的捍卫者指出,犯罪活动一直是互联网的一部分,在大规模国家互联网监控时代,它的许多用途都是完全合法的。至于恐怖主义,没有证据表明暴力极端分子使用或需要 Tor 进行通信。

然而,不同的极端分子也可能在暗网上猖獗,最近的一个例子是新纳粹白人至上主义组织Daily Stormer,该组织遭到黑客攻击,在被“/tablenet”驱逐后开始携带再次打击暗网上的非法活动。

为此,Tor 发表声明称,我们对这些种族主义者的所作所为感到厌恶、愤怒和震惊。只要 Tor 网络和软件被用于恶意目的,我们就会有这种感觉。

但是,他们也指出,如果我们还控制谁使用这些工具,那么我们也无法构建免费和开源的工具来保护世界各地的记者、人权活动家和普通民众。

在暗网上,最明显的犯罪主要集中在×××或儿童×××等犯罪活动上。但是,还有大量其他非法活动,包括恶意软件交易、使用被盗信用卡号码进行财务欺诈,或雇用 xxx 来定位某些计算机事实以进行有目的的 xxx 活动。

直到 2013 年,警方关闭了一个设置 Tor 的市场,并逮捕了所谓的创始人。从那时起,暗网暗市变得更加知名如何利用暗网挣钱,其中许多都在公共网络上做广告。

在最近的一个例子中,卡巴斯基实验室的研究人员公开向公众披露了暗网上的 xDedic 网站,该网站被用来将近 70,000 台受感染的计算机出售给网络犯罪分子的服务器。

但是,值得注意的是,犯罪网站不仅在暗网上蓬勃发展。如果您知道在哪里搜索,则可以从任何网络浏览器访问大量犯罪网站。根据 2015 年 2 月进行的一项分析,网络上只有 3% - 6% 的总流量实际上流向了“Tor”网站,其余的只是通过使用普通浏览器来“清除”网站,如 Facebook 或 Netflix .

在暗网上是匿名的吗?

虽然 Tor 的主要目标之一是让用户保持私密和匿名,但有证据表明,您可能不像您希望的那样完全匿名,尤其是在您托管自己的服务器时。如果您想保持匿名,则必须使用无可挑剔的协议来解决您的互联网使用问题。

如果你真的想要完全匿名,建议你除了Tor网络外,还使用×××。如果您要求更高,请使用安全版本的 Linux 锁定您的设备,并考虑仅使用公共网络(通过该 xxxx)。 Tor 中也经常存在漏洞,例如最近泄露了您的真实 IP 地址的漏洞。鉴于以上所有情况,可以安全地假设 Tor 将保证您在暗网上完全匿名。

另外,说到暗网的匿名性问题,不得不提的一个热门事件是,2015 年,美国 FBI(联邦调查局)成功使用了 × ××普及“暗网”世界。最大的儿童网站“Playpen”关闭。据悉,2015年2月,FBI在北卡罗来纳州勒努瓦发现一台虚拟主机正在运行Playpen,并立即决定使用自己的服务器运行XXXX的网站,以使用网络钓鱼和执法的方法严打幕后黑手。

FBI 自营网站 XXX 网站于 2015 年 1 月 20 日至 3 月 4 日在弗吉尼亚州纽因顿开始运营,为期两周。当访问者进入 FBI 设置的网站时,FBI 使用一种名为“网络调查技术”(NIT)的工具进行调查,该工具一次可以发现 1300 个 IP 地址,然后根据这些地址找到真实的个人. .

我们当然支持监禁任何同谋伤害儿童的人,但是,对于那些从事更多犯罪活动的人,他们始终认为他们在暗网上的活动是完全匿名的,因此也始终是完全安全的.

如今,越来越多的网络安全公司正在投入大量资源来探索和记录暗网上发生的事情。一些专业的网络安全公司甚至通过深入研究暗网上的犯罪活动并将这些情报反馈给客户,建立了自己的商业模式。然而,这部分工作更多的是关于谁使用这部分互联网,而不是关于暗网上实际发生的事情。因为“谁”在使用这个问题是客户(例如情报公司和警察)真正感兴趣的问题。

然而,值得注意的是,暗网虽然没有提供完全的匿名性和不可见性,但它确实最大限度地隐藏了犯罪分子的活动痕迹。在 Internet 上四处走动无疑比在公共网络上要困难得多,速度也要慢得多。

为什么暗网仍然盛行?

我们最常听到的神话之一是只有犯罪分子和恋童癖者使用 Tor,这是完全错误的!虽然它确实有罪恶的一面,但也不能就此完全否定,它也有好的一面。有许多不同类型的人使用 Tor。例如,活动人士使用 Tor 来规避审查并提供匿名信息;军方使用 Tor 进行安全通信和规划;家庭使用 Tor 来保护他们的孩子并保护他们的隐私;和记者使用 Tor 进行案例研究并与信息源进行安全通信。

萨里大学教授、欧洲刑警组织网络犯罪部门顾问艾伦伍德沃德指出,在斯诺登之前,大约有 100 万人访问了 Tor 网络,此后这一数字飙升至 600 万人。尽管有其他证据,这个数字现在仍保持在 200 万活跃用户。

今天,Tor 可能仍然被非常注重隐私的人使用,或者由于位置和地点等因素需要保持匿名的人。例如,《卫报》有一个网站,要求举报人以某种匿名的方式提交举报人文件。总而言之,暗网和 Tor 上有各种各样的东西。如果只是为了学习和充实,不要有其他想法,因为无论是暗网上的内容涉及交易还是转发到地表,都是犯罪行为。

内容来自:51CTO